(Google translator usado - Original)

Tempo estimado de leitura: 21 min

Nível: Introdução+++

“Criptoativos“, Blockchain, NTFs, Metaverse, etc., estão nas noticias. Se você está se perguntando sobre eles, o que eles significam, sua função e como eles começarão a afetar seu estilo de vida, bem... este é um bom lugar para começar.

Pretendo, humildemente, dar-lhe uma visão geral do “ Criptomundo ”, desmistificar o assunto e iniciá-lo em alguma aplicação prática.

Recentemente, criei um presente especial, para um número limitado de pessoas, comemorando um “evento único” ao meu gosto. Bastante raro, mas inútil porque não sou Elvis.

O presente foi especial em dois aspectos: o significado e o meio… POAP, um criptoativo… Ele imediatamente levantou duas barreiras (e algumas sobrancelhas): Confiança e Conhecimento.

Tudo isso começou como uma tentativa de escrever algumas palavras como um “Lazy Guide”, meia página, pensei eu… precisava de uma foto grande para preencher o resto… Leia essa “meia página” abaixo…..

Aperte o cinto… descendo pela toca do coelho!

NFTs, Metaverse e outros termos como P2E, Defi, DAOs, etc., não serão abordados aqui, mas com certeza serão tratados nalgum momento, fique atento.

Começaremos nossa viagem em torno de MetaMask e Ethereum (ETH). O que são?

MetaMask é uma carteira criptográfica. Uma carteira criptográfica é um passaporte digital que permite, por exemplo, armazenar e transferir criptomoedas, coletar NFTs no blockchain (“on chain”), em resumo, assinar contratos inteligentes. Ele não armazena nada além de chaves, deveria ser chamado de chaveiro em vez de carteira. Sua “carteira” cria e armazena dois identificadores: (1) uma chave pública e (2) uma chave privada:

(1) A chave pública é o endereço da carteira que outras pessoas podem usar para lhe enviar transações.

(2) A chave privada é como sua senha, que você pode usar para assinar ações de sua carteira.

Observação: sua carteira só pode ser controlada usando suas chaves privadas. É assim que você interage com a web3. “Não são suas chaves, não são seus ativos”

Ethereum é uma das “Crypto Coins” mais populares, talvez perdendo apenas para o Bitcoin. ETH é o token nativo usado para todas as transações na rede.

Também vamos mergulhar no início do Bitcoin para entender os “porquês, quem é e quando” dessa lenda .

Descendo…

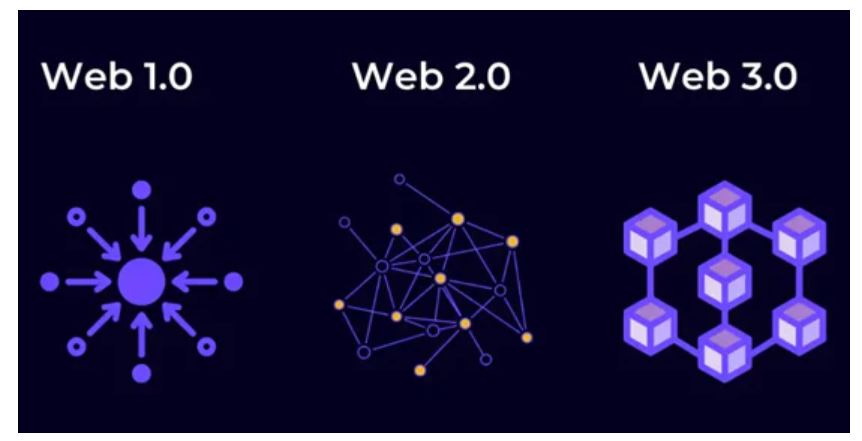

Para entender MetaMask e Ethereum (Ferramentas e Criptografia) é aconselhável ter uma ideia do que é web2.0 vs web3.0 como conceitos e suas principais diferenças.

O termo web2.0 representa basicamente uma versão evoluída da internet inicial com páginas fixas (web1.0). O ambiente colaborativo de hoje, com muitos outros serviços no topo, ou seja, um ambiente de leitura/gravação é representado pelo termo 2.0. Isso é até discutido entre alguns entusiastas que, dadas as inúmeras alterações feitas, afirmam que o número deveria ser maior. Para o nosso propósito, não é um problema.

Hoje existem várias aplicações P2P (Peer-to-Peer, ou seja, um usuário diretamente para o outro) principalmente na distribuição de arquivos, mas na verdade, a maioria do tráfego depende de servidores (centralizados e controlados por uma entidade, por exemplo, google, Facebook , Netflix, Bancos, etc) e, portanto, centralizado (CEX).

Na web3, a descentralização (DEX) é o padrão em oposição à centralização (CEX).

· web1.0 , poderíamos atuar como um provedor (servidor) ou leitor (navegador), mas um de cada vez, as antigas páginas somente leitura.

· web2.0 , todos nós contribuímos e lemos, consumimos serviços, etc., mas baseados principalmente em entidades centralizadas, somos apenas um usuário/login e não controlamos os dados ou serviço. Ele pode ser interrompido ou alterado autocraticamente a qualquer momento.

· web3.0 , todos nos tornamos “servidores”, ou seja, controlamos nossos dados e identidade, os serviços não podem ser interrompidos ou alterados à vontade por uma organização centralizada, apenas pela comunidade envolvida.

O Web2.0 ainda contém todas as características do web1.0, da mesma forma no ambiente web3 ainda temos presença do web2.0, um espectro de DEX vs CEX, e é por isso que o Ethereum é um bom exemplo para este artigo – melhor que o Bitcoin na minha opinião , o “garoto do quarteirão ” mais popular/odiado .

Ethereum, sendo um blockchain orientado a serviços, atrai interesse em áreas como jogos.

Um ambiente P2E (Play to Earn) comum tem um ecossistema mantido por uma organização central, mas os itens usados, comprados e ganhos pelos jogadores são mantidos e negociados descentralizados em uma blockchain. Este é um exemplo em que DEX encontra CEX nos serviços de blockchain. Todos os itens de jogo ainda existirão no blockchain depois que o serviço for encerrado, ou seja, o jogo do servidor. Isso recompensará os participantes muito tempo após o término do jogo e estará disponível para exibição, troca ou apenas manter os itens e troféus conquistados.

Bitcoin o começo…

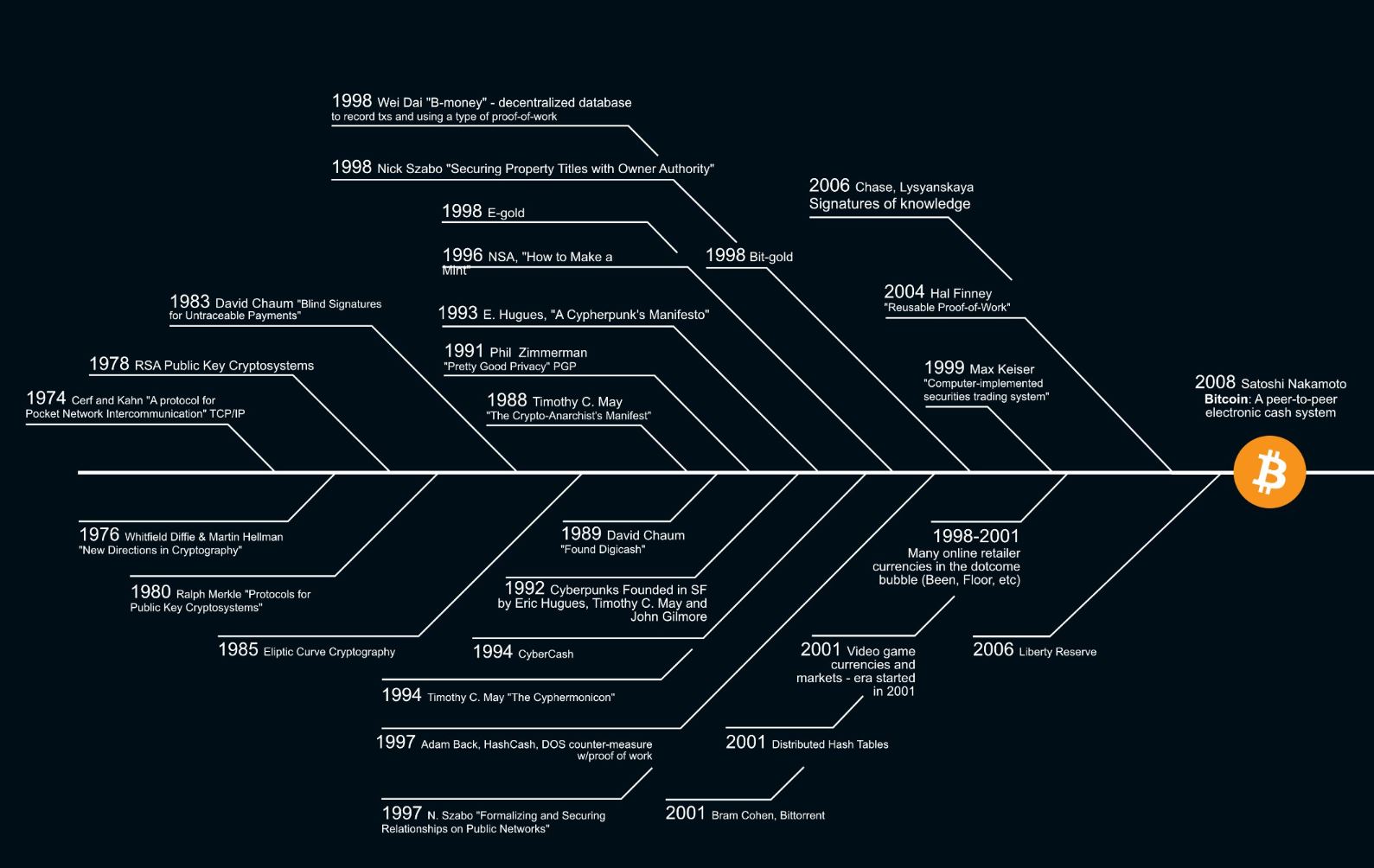

Bitcoin (BTC) é uma criptomoeda popular e o resultado de mais de 50 anos de desenvolvimento. A ideia do "dinheiro da internet" surgiu com o crescimento dos negócios online mas com a falta de uma forma de fazer pagamentos pela internet.

Em 1974, o TCP/IP foi implementado, dando à Internet a forma e a capacidade que usamos até hoje. Eu considero um marco da pré-história na história do blockchain.

A criptografia, que evoluiu a partir da década de 1970, desempenhou um papel crucial no desenvolvimento do Bitcoin. O movimento CypherPunks , formado por entusiastas da criptografia, visava proteger a privacidade com seu aplicativo e criou um manifesto defendendo seu uso como forma de proteger a privacidade.

“Privacidade não é segredo. Um assunto privado é algo que não queremos que o mundo inteiro saiba, mas um assunto secreto é algo que não queremos que ninguém saiba Privacidade é o poder de se revelar seletivamente ao mundo.”

A criptografia foi a base sobre a qual o Bitcoin evoluiu, levando a uma “primeira” tentativa de assinar transações anonimamente em 1983 e as inovações nunca pararam.

Um dos nomes que merece destaque é Nick Szabo , personagem misterioso e genial, inventor do conceito de contratos inteligentes e criador do Bit Gold , precursor do Bitcoin .

Outra pessoa particularmente interessante foi Hal Finney , também membro dos Cyberpunks e o recebedor da 1ª transação feita em Bitcoin (de Satoshi “ele mesmo”). Hal não apenas foi muito ativo durante os primeiros dias, mas também, no passado, fez grandes melhorias práticas e conceituais na solução. Se ele foi o autor do “white paper do bitcoin”, bem… ele morreu em 2014.

Satoshi resolveu apenas um problema – “* A falha bizantina dos generais ”, *um modelo de governança que permite que partes não confiáveis concordem. Algoritmo de consenso em nosso caso.

O trabalho de Hal incluía uma “moeda” que poderia ser usada para evitar SPAM (siga o link para se divertir – o termo foi cunhado neste filme do Monty Python ).

A ideia era a necessidade de usar um token para cada e-mail enviado. O valor era mínimo, ganhável e, portanto, não uma barreira para um uso normal. No entanto, seriam necessárias grandes quantidades para produzir SPAM real.

O ponto de falha foi resultado da função “Copiar/Colar” trazida pelo mundo digital. Basicamente, permite reproduzir um item digital infinitamente. Isso levou à impossibilidade de criar itens digitais escassos (ou tokens no nosso caso). A abundância digital torna todas as cópias inúteis, até mesmo o original. Esse é um aspecto que é melhor explorado com os NFTs, por isso vamos estacionar aqui e retomá-lo em outro artigo.

E então Satoshi Nakamoto surgiu. Uma pessoa ou um grupo? Existem muitas teorias e o histórico completo dos chats e e-mails trocados entre os membros estão disponíveis em alguns fóruns - para uma leitura posterior, uma boa e extensa história do Bitocoin com um monte de referências externas pode ser encontrada aqui .

Como curiosidade, o termo Blockchain nunca foi mencionado por Satoshi, foi cunhado posteriormente pelo mainstream. Satoshi também é usado como denominador para a parte mínima que um BTC pode ser dividido: 1 sat para 0,00000001 BTC, uma homenagem a ele eu acho…

O “ Bitcoin: A Peer-to-Peer Electronic Cash System ” de Satoshi Nakamoto propôs uma solução que foi discutida, implementada e nos levou até onde estamos hoje.

Como todos os criptoativos, a arquitetura do Bitcoin depende de um “algoritmo de consenso” que permite que todos os participantes concordem com a transação a ser incluída, propagada e armazenada (camada de execução). A “parte de armazenamento” é particularmente importante.

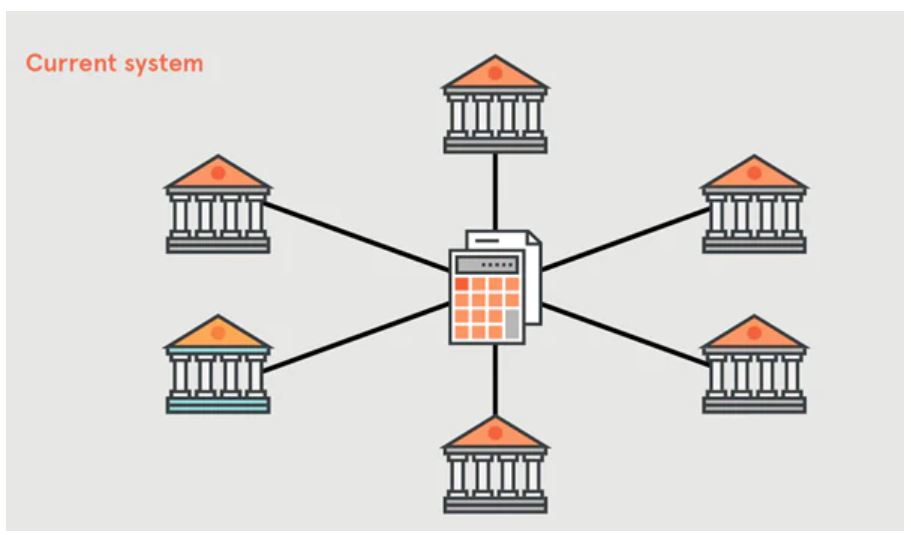

Em um sistema centralizado, o registro de todas as transações (não necessariamente financeiras) é armazenado e mantido por uma organização central. Todas as regras, sanções, taxas, etc., são governadas centralmente.

O acesso aos seus registros também pode ser negado e, de fato, os registros podem ser alterados centralmente.

Como o blockchain permite que partes não confiáveis concordem, agora podemos abandonar uma organização centralizada para manter os registros e resolver disputas. A tecnologia desempenha um papel, pois sem ela seria impossível ter acesso aos “registros financeiros mundiais completos”.

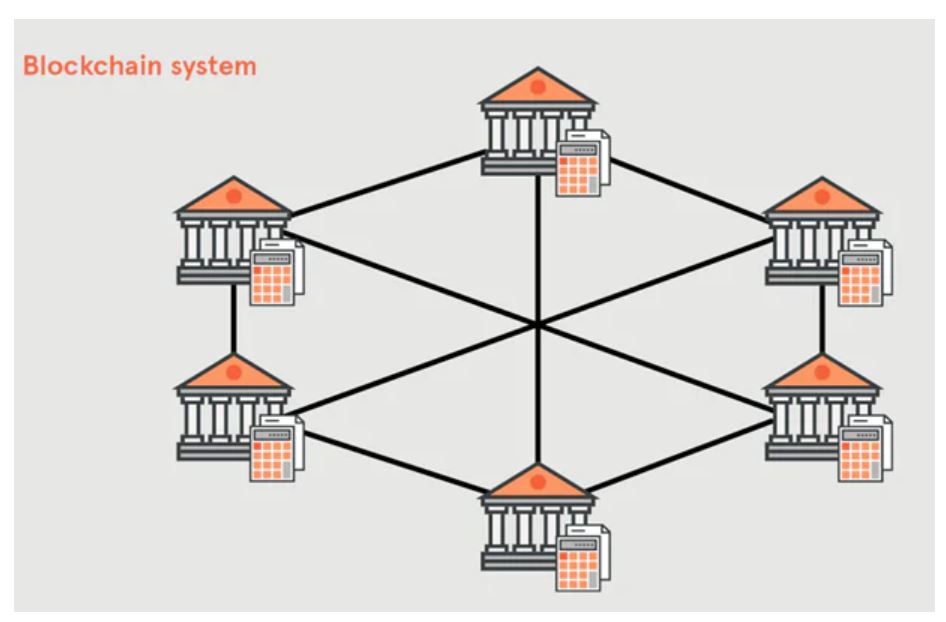

Mas foi isso que o Bitcoin provou. Todos os participantes do sistema (mineradores no caso do Bitcoin) estão substituindo a entidade central e mantendo cópias iguais do livro razão. A maioria dos usuários não fará mineração e não será recompensada, mas ainda poderá ler e escrever no registro a qualquer momento. Também é muito importante saber que o livro razão é seguro e mantido por muitos participantes. Também é um fator de resiliência ter o ledger replicado em tantos servidores: redundância geográfica com esteróides – todos os mineradores têm o arquivo Blockchain completo em seus servidores, na verdade você não precisa minerar, mas simplesmente sincronizar o servidor.

Os que mantêm o Distributed Ledger (13.965 mineradores no momento da redação) examinarão as transações propostas, escolherão as que mais gostam (geralmente taxas propostas mais altas) e tentarão obter o próximo bloco.

Quando o bloco é encontrado e acordado, todos o registram em seu livro-razão. No Bitcoin para minerar o próximo bloco você precisa encontrar o Hash do bloco anterior com um fator de “dificuldade” que varia de acordo com a capacidade de processamento disponível. Ele pretende manter cada bloco em média de 10 min independentemente da capacidade de processamento disponível para calcular o problema. Esses blocos são fortemente conectados por chaves criptográficas como uma cadeia que dá origem à expressão Blockchain.

O método pelo qual todos concordam (consenso) é realmente muito simples em princípio. É apenas um método de “adivinhação”. Você tem uma probabilidade estatística de adivinhar dependendo da sua capacidade de processamento.

Vejamos um modelo de alta alavanca. A maioria das pessoas se perde ao tentar entender os parafusos e porcas que faltam no quadro geral. Ninguém perde tempo tentando entender como um móvel funciona em detalhes, só precisamos de modelos de alto nível para entender a realidade. O artigo de Satoshi Nakamoto tinha apenas 9 páginas, a última consistia em referências e ao todo muito espaço vazio. Nessas páginas, ele explicou completamente os conceitos.

A implementação é mais complicada mas ajuda a entender os conceitos, tendemos a aprender melhor com exemplos práticos…. Então, vamos começar com o arquivo contábilistico, onde todas as informações são armazenadas.

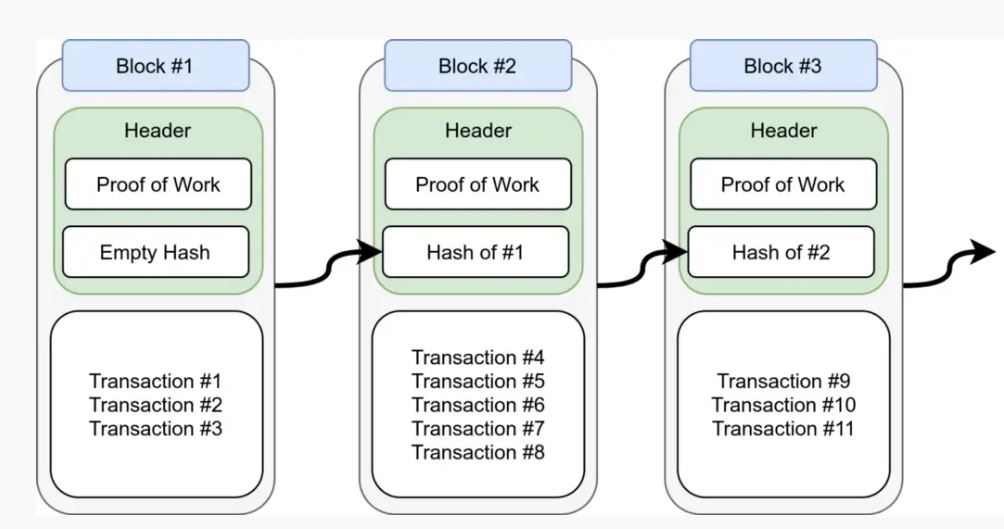

Acima vemos uma representação do formato que o arquivo ledger possui. O livro-razão é armazenado no servidor de cada minerador como um arquivo. Eles usam as informações do arquivo para minerar o próximo bloco, consequentemente sendo recompensados e mantendo o sistema. Mesmo princípio, os bancos mantêm o sistema enquanto há lucro por perto.

Vamos ignorar o bloco genesis (primeiro e único não precedido por um – vamos chamá-lo de “bloco anterior”) e assumir que nosso exemplo começa na tentativa de minerar o Bloco #2 cortando explicações desnecessárias e complexas.

O conteúdo do próprio bloco, principalmente as transações a serem incluídas (e alguns parâmetros), são coletados pelo minerador do pool de pendentes (pool de memória). Os mineradores, normalmente, preferem taxas de gás mais altas, pois fazem parte de sua recompensa, o lucro. As tarifas de gás usadas variam de acordo com o uso da rede. Quando há muitas transações, as pessoas tendem a definir recompensas mais altas como um incentivo para que suas transações sejam processadas mais cedo. Os mineradores sempre incluirão transações nos blocos, até sua capacidade, portanto, se você esperar um tempo menos congestionado, as taxas necessárias serão menores. Em teoria, você pode até enviar transações de graça, a maneira mais fácil é ser um minerador e incluir transações em blocos auto-extraídos.

Além das recompensas, há também uma recompensa de bloco, uma taxa que você recebe por criar o bloco – mais abaixo.

Mas toda a glória acima só ocorre aproximadamente a cada 10 minutos e o vencedor leva tudo (ou 1 entidade representando um grupo de pessoas). Mas como isso funciona?

Vamos assumir o papel do mineiro como uma entidade abstrata. Esta entidade vai começar uma corrida contra o resto do “mundo”. A corrida consiste em tentar adivinhar uma certa corda que segue algumas regras. Uma é que o resultado tem um número fixo de caracteres, outra que começa com um número inicial de zeros - para definir a dificuldade.

O conteúdo do bloco anterior é usado como parte da entrada. Quando alguém encontra uma solução para o problema, ele ganha a corrida.

Antes de continuarmos, vamos olhar para a foto novamente.

Tínhamos o Bloco #1 e precisávamos encontrar o “Hash do #1”, pois isso permite a criação do próximo bloco, uma chave criptográfica que mantém uma cadeia de blocos fortemente conectados… Blockchain.

E é exatamente isso que todo minerador está tentando fazer, encontrar o Hash do último bloco conhecido para poder minerar o próximo e receber a recompensa.

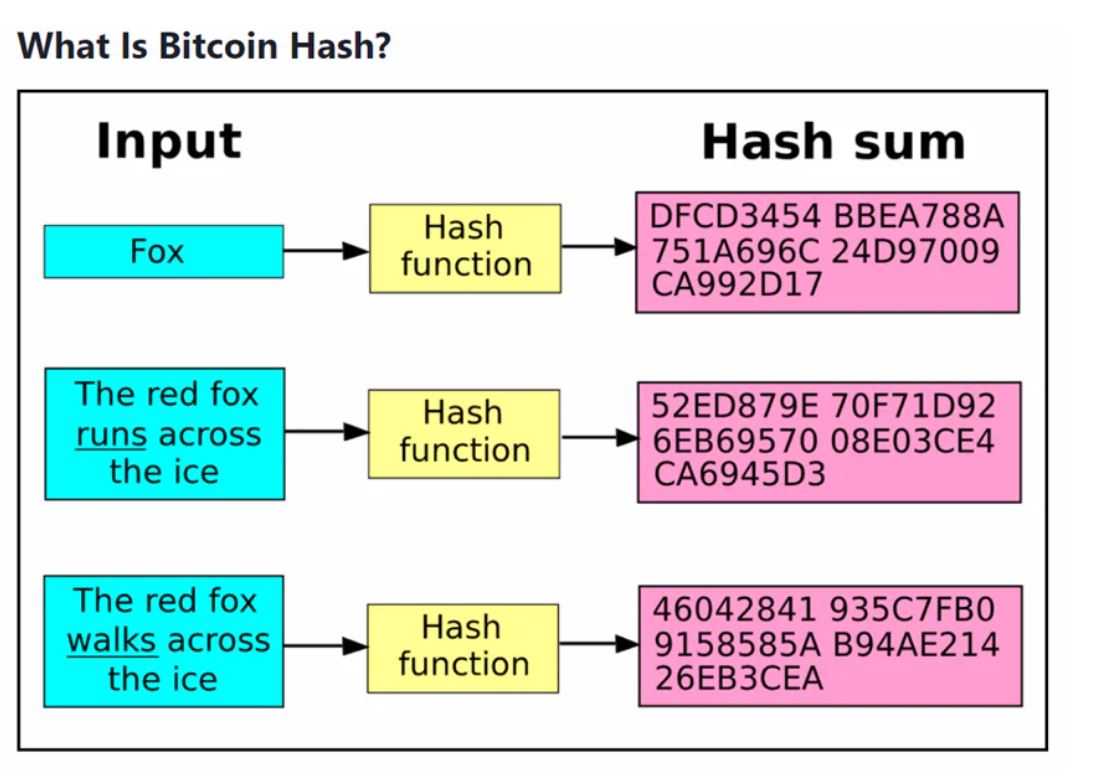

Uma função hash é a solução, pois permite obter um número predefinido de caracteres como saída usando qualquer tamanho aleatório como entrada.

Existem 3 outras características importantes a serem observadas, é rápido, não reversível e parece completamente aleatório. Para ilustrar a declaração de “aleatoriedade”. Um texto composto por um bilhão de letras mudaria completamente o resultado se você “trocasse uma vírgula”.

Bitcoin usa SHA256 - alguns casos inventados abaixo para ilustrar. Use esta ferramenta de simulação para entender .

É um processo “simples”, mas intensivo chamado PoW (Proof of Work) porque é um problema de tentativa e erro. Como na mineração normal, hardware pesado e energia são necessários para executar a tarefa.

Vamos voltar ao ponto em que apenas o bloco 1 estava disponível.

Todo minerador começará a resolver o problema calculando os valores de Hash. Na taxa que sua capacidade de processamento permite, a soma de toda a taxa de hash disponível é usada para definir o fator de dificuldade – vários zeros iniciais no resultado – este é um valor médio estatístico e o Bitcoin mede o tempo em altura do bloco – número atual do bloco (assumimos 10 min). O ajuste ocorre, em média, a cada 2 semanas (ou blocos de 2016) Use este link para algumas informações

Como o resultado do bloco anterior possui apenas uma solução, precisamos introduzir um valor extra para calcular um resultado com x zeros iniciais. Nós o chamamos de Nonce e é basicamente um valor anexado às informações do bloco que os mineradores continuam alterando para obter uma solução válida... um processo puro de tentativa e erro .

Aquele com a “calculadora” maior e poder suficiente terá mais chances de ganhar.

Usando o link acima, você pode tentar como feito abaixo.

Usando como entrada: "Este é o conteúdo do bloco" (vírgulas invertidas incluídas), você obterá como saída: 8b181dec2f1e09d30c0cca7554e04d2524d6ea40b59c5a525733560c757fa0c2

Tente um fator de dificuldade de 1 (um zero inicial) adicionando um “Nonce” feito por você para obter uma resposta correta - 2 respostas abaixo:

Entrada: 99999"Este é o conteúdo do bloco"

Saída: 0b6480e38798c6607fc00d1a7cf3bf3f305ee3fb5660048f625bd8da1c0ae21b

Entrada: 11111"Este é o conteúdo do bloco"

Saída:

090e4e904e7ec3a4d781d503d539250be09c74ee177b1eb64be42d3f2443e2c8

Com este exemplo simples, conseguimos entender a corrida para minerar o próximo bloco. A solução encontrada será utilizada para minerar um bloco válido (incluindo as transações escolhidas para serem processadas) e obter a recompensa do bloco correspondente.

Você pode ter perguntado… 2 soluções para o mesmo problema?

Exatamente, lembre-se que garantimos que qualquer entrada terá uma solução única com formato constante, apenas isso. Existem outras entradas que têm a mesma solução.

Isso é um fato óbvio, o número de combinações para a entrada é infinito, o resultado é enorme, mas finito em combinação. Não usamos um número infinito de combinações na vida real, mas também um formato pré-definido, no entanto colisões ainda acontecem.

Isso se soma ao problema estatístico de 2 mineradores encontrando a solução ao mesmo tempo e propagando 2 blocos diferentes e válidos. “Mesmo horário” é relativo, pois estamos falando de uma rede distribuída e a transmissão de informações tem atrasos. Mas temos nossa média de 10 min entre blocos, uma eternidade no mundo digital .

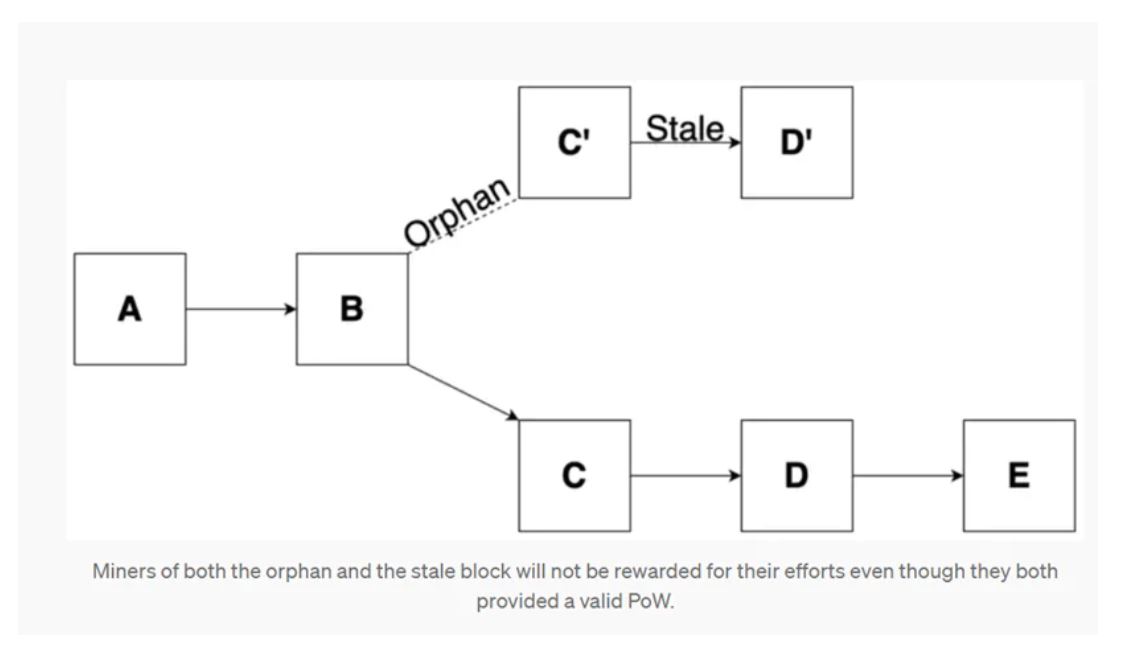

O que acontece de fato é que 2 caminhos diferentes serão construídos ao mesmo tempo, mas apenas um sobreviverá.

Alguns mineradores verão o bloco C primeiro e começarão a trabalhar no Hash para minerar o próximo bloco, outros verão o bloco C' primeiro. Eventualmente todos receberão os dois blocos e terão algo como mostra a foto acima. Todo minerador sempre trabalhará na cadeia mais longa conhecida, caso contrário, perderá o trabalho realizado. O caminho curto será removido em algum momento, pois todos os mineradores eventualmente sincronizarão com o caminho mais longo.

Este mecanismo (chamado de confirmações) pode ser visto online. O número de confirmações é o número de blocos já produzidos no topo – após aquele que tivemos nossa transação processada. Chamamos siga as confirmações na cadeia e muda a cada 10 minutos. 6 confirmações são a regra para considerá-lo irreversível, os 60 minutos necessários para transferir totalmente o BTC. No entanto, a maioria dos aplicativos mostra o progresso e até permite que você decida o número de confirmações com as quais se sente confortável.

Você poderia eventualmente vencer a corrida se tivesse a maior parte da capacidade e, portanto, ultrapassar o resto do mundo. Os números são maiores, mas para o exemplo vamos usar 51%, que é o nome do ataque teórico.

Imagine que você tem mais de 51% da capacidade de mineração do Bitcoin, o que lhe dá estatisticamente 51% das recompensas e taxas de mineração. Você terá mais que 1 bloco em cada 2. Se você obtiver 75%, são 3 de 4 blocos…. O que significa que você pode dedicar tempo para reescrever os blocos anteriores enquanto supera os outros na reconstrução de um caminho mais longo. Este é, obviamente, um exemplo teórico possível apenas em redes pequenas. A quantidade de investimento e trabalho para conseguir isso no Bitcoin é insana e o único resultado seria o fim da confiança no Bitcoin e, portanto, seu colapso. É como comprar um condomínio de luxo para demolir .

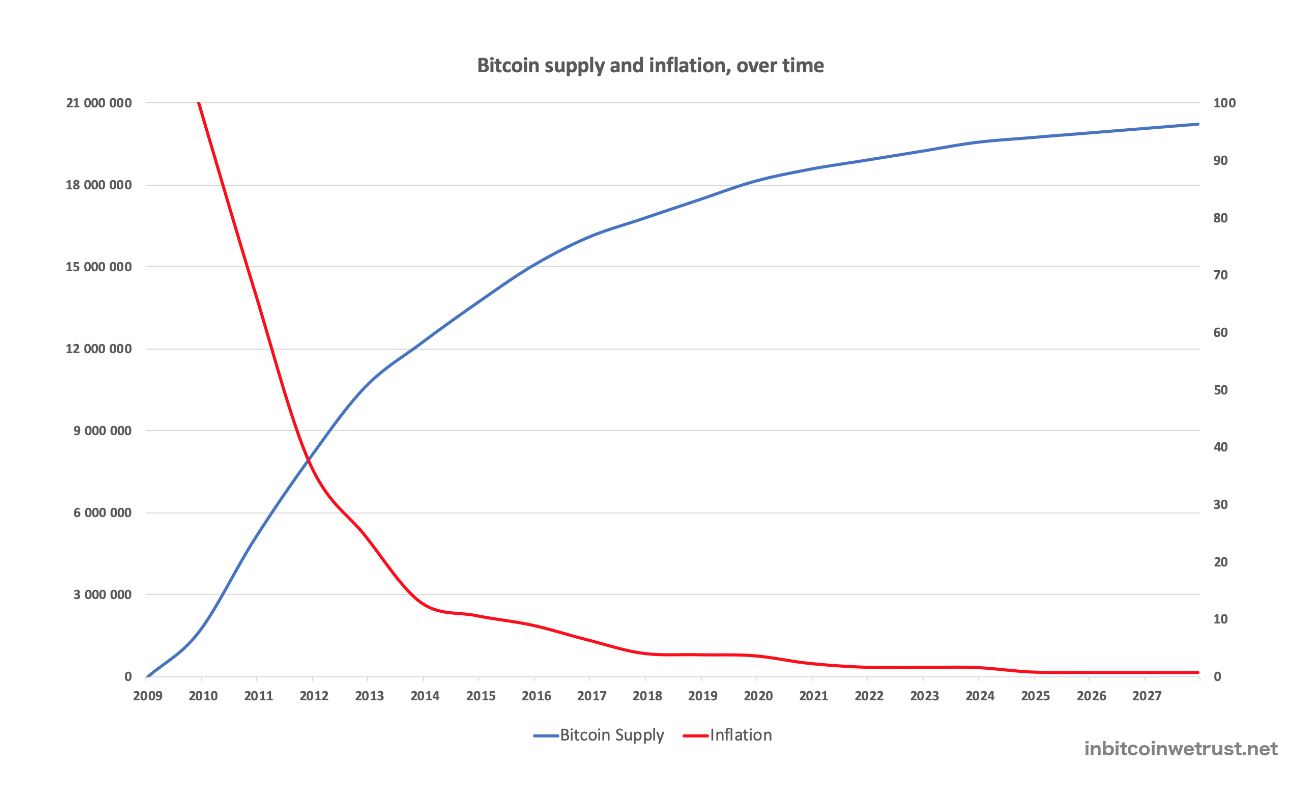

A recompensa do bloco é o que traz à existência todo o BTC. O primeiro bloco originou 50 BTC para o minerador sortudo e assim por diante para o subsequente. Isso significava que recebíamos 50 moedas a cada 10 minutos.

No entanto, o Bitcoin está programado para reduzir pela metade as recompensas aproximadamente a cada 4 anos (ou 210.000 blocos). A segurança do protocolo, o fato de serem apenas 21 milhões e o acima é o que o torna uma reserva de valor, ou seja, tem a característica necessária.

No gráfico acima vemos a curva azul que representa o BTC disponível a qualquer momento. Uma alta oferta inicial, mas cortada pela metade a cada 4 anos e finalizando a oferta em 2140 .

De fato, o rendimento (taxa de produção) do BTC, se ainda não for inferior ao ouro, será no próximo halving (2024), tornando-o mais raro.

Até agora, exploramos o início do Bitcoin e, portanto, os conceitos e a arquitetura do blockchain. Há muito mais e mais detalhes, mas por enquanto isso deve ser o suficiente. Outros protocolos têm suas especificidades, mas os princípios são os mesmos.

Bitcoin e o Cripto Maligno

Antes de prosseguir, gostaria apenas de abordar alguns aspectos que estão ganhando as manchetes de tempos em tempos. Alguns merecem discussão, outros são apenas ruído. Não estou qualificado para discutir nenhum deles como um especialista. No entanto, todos nós podemos refletir sobre os assuntos em vez de apenas ouvir, podemos fazer algumas escolhas educadas (principalmente suposições, mas…).

Consumo de energia - É verdade, é alto em hardware de computação e consumo de energia. Eu sei, eu costumava minerar ETH e digamos que os invernos não pareciam tão frios. A expressão mineração é proposital. É como cavar, cavar, cavar... e eventualmente ter sorte. Em uma visão moderna, é um hardware pesado e muita energia, como a mineração de ouro.

Questionamos a real atividade mineradora além de não esperá-la em nosso “quintal”? é necessário para produzir baterias e outras e outras tecnologias essenciais para os nossos EVs “eco”. Não estou descartando a questão, mas não há sentido nas comparações normalmente feitas. Um que li comparou o consumo de Bitcoin com um país, outro disse que representa apenas uma pequena porcentagem do sistema bancário dos EUA. O primeiro é com certeza mais preciso do que o segundo ... provavelmente distorcido para ser o viés do Bitcpoin. No entanto, se qualquer comparação deve ser feita, prefiro um relatório real e honesto sobre isso. Prefiro fazer a análise de forma diferente.

O consumo de energia é (ineficiente à parte) sinônimo de uma sociedade desenvolvida. Normalmente nunca questionamos o uso da energia para nada, mas apenas custo/benefício. Em última análise, é uma decisão econômica que cada pessoa toma todos os dias.

Devemos questionar a utilidade do Bitcoin em vez de descartá-lo. O problema do consumo de energia está principalmente na fonte e as energias renováveis desempenham aqui um papel duplo.

Um grande número de mineradores está usando energia renovável. Alguns porque é mais barato ou quase nada onde vivem (por exemplo, Finlândia) outros porque são ambientalmente conscientes. O fato é que a mineração não é lucrativa se você não tiver uma fonte de energia de baixo custo.

Mas os produtores de energia renovável também estão transformando o Bitcoin em uma “ bateria monetária ”. A Energia Renovável é usada imediatamente, armazenada em baterias (caras) ou “queimada”. Com até 20% de desperdício, algumas empresas já investiram em atividades de mineração e usaram a energia, de outra forma desperdiçada, para minerar BTC e obter armazenamento de valor como um criptoativo…

A expressão “Consumo de energia é a espessura do cofre do Bitcoin” simboliza que o Bitcoin é garantido pelo poder de processamento (associado ao consumo de energia) – ao contrário de edifícios, guardas, etc.

Ao contrário da mineração normal, onde sempre será usado maquinário pesado, a mineração de Bitcoin usa energia apenas para cálculos, a energia necessária por unidade de processamento está sempre diminuindo, então o Bitcoin também seguirá as tendências normais de eficiência.

Bitcon é usado por criminosos – Criminosos são pessoas comuns , usam de tudo. Mas se eles também usarem o cérebro, a criptografia é o último lugar em que cometeriam crimes ... Eu sei, alguns são burros o suficiente para tentar.

Uma mente criminosa deve se preocupar em não deixar pistas e torcer para que as inevitáveis esfriem logo. Blockchain é imutável, público e legível por qualquer pessoa, o oposto completo – transparência total, nem mesmo “segredo de justiça” é possível.

O fato de você estar atrás de uma identidade pseudo-anônima só é válido enquanto nenhuma transação com outras pessoas for feita. A utilização de protocolos privados é apenas uma barreira, há sempre tempo, todos os registos estão disponíveis “para sempre”.

Imagine que você invadiu uma conta e transferiu BTCs para uma carteira recém-criada. Tudo o que você podia fazer era assistir. Qualquer movimento pode ser rastreado pelo legítimo proprietário, se não pela polícia. Tentar sacar implicaria em usar um banco como gateway (aplica-se KYC), vender diretamente a alguém divulgará informações a alguém que eventualmente cairá em KYC também.

Realmente, transferências bancárias e sacolas de dinheiro são muito mais fáceis de lidar, especialmente porque a maioria das Casas da Máfia não desenvolveu o departamento de TI na medida necessária.

Bitcoin é um Esquema Ponzi: Esquemas Ponzi são golpes nos quais os fraudadores usam dinheiro de novos investidores para pagar recompensas aos existentes, sem nunca gerar receita. Espero que as explicações acima tenham provado que é um protocolo sério, seu uso pode ser discutível, mas essa é a natureza das pessoas.

Um fato divertido, mas relevante, Gary Gensler , atual presidente da SEC (Securities and Exchange Commission), já ministrou um curso aberto sobre blockchain no MIT . A certa altura, ele está explicando que o livro-razão do Bitcoin segue as mesmas regras de qualquer livro-razão de dupla entrada usado nos bancos centrais. E então, ao comparar a governança do BTC e da Fiat (Eur, Usd, etc) um aluno, referindo-se ao USD, diz … “Mas isso é um esquema Ponzi!”, Gary ri…

A razão pela qual existe fraude com criptografia é apenas uma: a criptografia existe. E tem todas as propriedades para isso. É desconhecido para a maioria das pessoas e tem sido associado a altos lucros. Tirando isso, é como qualquer outro ativo. Pessoas crédulas, ingênuas e gananciosas sempre serão enganadas com golpes. Mais seguro para se manter informado, continue lendo 😊

ETH o acelerador e Metamask

Então, em 2017, Vitalik Buterin decidiu usar o projeto Bitcoin e criar uma nova mainchain - Ethereum - e seu token ETH. Se o BTC exibiu o Blockchain para o mundo, o ETH provavelmente foi a razão pela qual o ecossistema explodiu.

A Ethereum pegou a parte programável do BTC e ampliou sua capacidade de construir o que é de fato um computador descentralizado, portanto aplicativos descentralizados (DAPPs)

A maneira como usamos o Ethereum é, em essência, a maneira como usamos um computador. Apenas as interfaces ainda não estão no mesmo padrão. Podemos dizer que ainda estão no mesmo nível que tivemos chats de IRC pelas linhas telefônicas, mas evoluindo em grande velocidade.

MetaMask é uma ferramenta que permite criar, armazenar e usar uma identidade web3. É apenas uma interface humana necessária, como seu navegador da Web, que ajuda você a ler páginas sem precisar enviar comandos diretamente e interpretar os resultados.

Quando instalado e utilizado corretamente não oferece riscos ao usuário. Nem mesmo sua identidade é revelada, não há necessidade de se comunicar com o “mundo exterior” para gerar seu endereço. Como isso é possível?

Em uma organização centralizada, obtemos qualquer adição de novos membros fornecendo um número, geralmente sequencial, mas sempre não duplicado. Alguém verifica os próximos disponíveis ou pelo menos os usados.

Então, como obtemos um endereço web3? Nós inventamos…

Existem regras para a criação de um endereço ETH, se essas regras forem seguidas você encontrou o “seu” endereço.

O método baseia-se no uso de uma string aleatória de 64 caracteres hexadecimais como uma chave privada e, em seguida, deriva o endereço público aplicando o algoritmo de assinatura digital de curva elíptica como uma etapa inicial, isso é impossível de reverter, ou seja, podemos reproduzir facilmente o resultado, mas não podemos adivinhar a entrada por a saída.

Você pode ver alguma semelhança com o HASH256 explicado no BTC, pois todos os blockchains são baseados em criptografia.

O número de endereços possíveis é tão grande que é estatisticamente impossível obter uma correspondência. O truque depende de ter dados aleatórios verdadeiros como entrada. E isso é tudo que o MetaMask faz inicialmente, gera os dados aleatórios necessários e deriva a chave e o endereço – sem necessidade de comunicação externa.

Você mesmo pode fazer isso aplicando o conceito matemático .

Se você instalou a ferramenta MetaMask e criou uma carteira, agora você tem um endereço público que pode ser visto no aplicativo e compartilhado. Você configurou uma senha, mas isso só dá acesso à instalação que você fez – você pode perdê-la sem muito perigo, pois guardou as 12 palavras (palavras-semente) – você também pode recuperá-la do APP, mas agora você precisa da senha.

Essas palavras (ou as 2 primeiras letras de cada uma) são uma forma humanizada de armazenar o que é necessário para reproduzir suas chaves.

Então, na verdade, o MetaMask não é uma carteira, não há carteiras. A carteira é o próprio blockchain. Eles apenas armazenam as chaves…

Antes de compartilhar seu endereço com qualquer pessoa, ninguém realmente sabe a quem pertence aquela conta, mesmo que os ativos sejam transferidos para ela. Se você compartilhá-lo em uma rede privada, ainda será anônimo para o público em geral.

É quando você começa a cruzar fundos (comprando ou vendendo) que o KYC (Know Your Customer) se aplica. Na maioria dos casos, trata-se apenas de uma base de dados/obrigação legal do cliente. Em outros casos, como trocas, pode ter implicações fiscais (ou legais) dependendo da jurisdição em que você mora e do bem em questão.

Mas este artigo não é sobre o lado especulativo do blockchain e a principal conclusão, além de algum entendimento básico do ecossistema, é que qualquer um pode começar a usá-lo por uma questão de educação.

Já existe uma “exclusão digital” que é considerada uma nova forma de analfabetismo. Receio que o blockchain crie a próxima onda devido aos medos impostos às pessoas pela mídia.

Se você chegou até aqui, vá em frente! Instale o MetaMask e peça seu primeiro “presente” junto com uma nova lição para lidar com isso. Obtenha ajuda aqui .

Este provavelmente será o seu primeiro “Crypto Asset” (um POAP, um tipo especial de NFT… Chegaremos lá).

Envie um e-mail para hanon@dmail.ai e receba um link para resgatar seu Proof of Attendance and Participation (POAP) as a (soft)Diploma pela leitura e “execução” deste artigo.

Se pretender um email descentralizado use o meu convite.

A parte chata abaixo…

<capa: AI design>

<texto: H + colaborações, recompensadas aqui >

<Imagens: Roubadas com orgulho, sem propostas de colaboração>

Agradecimentos: À minha filha pela “visão jovem” sobre os assuntos

Obrigado por ler, H.