Morryk

Morryk

Certificato eJPT, CPEH e Cysa+. Cyber Security Consultant e Penetration Tester. Appassionato di Hacking, Startup, Web3.0, Tecnologia.

Subscribe to Morryk

Receive the latest updates directly to your inbox.

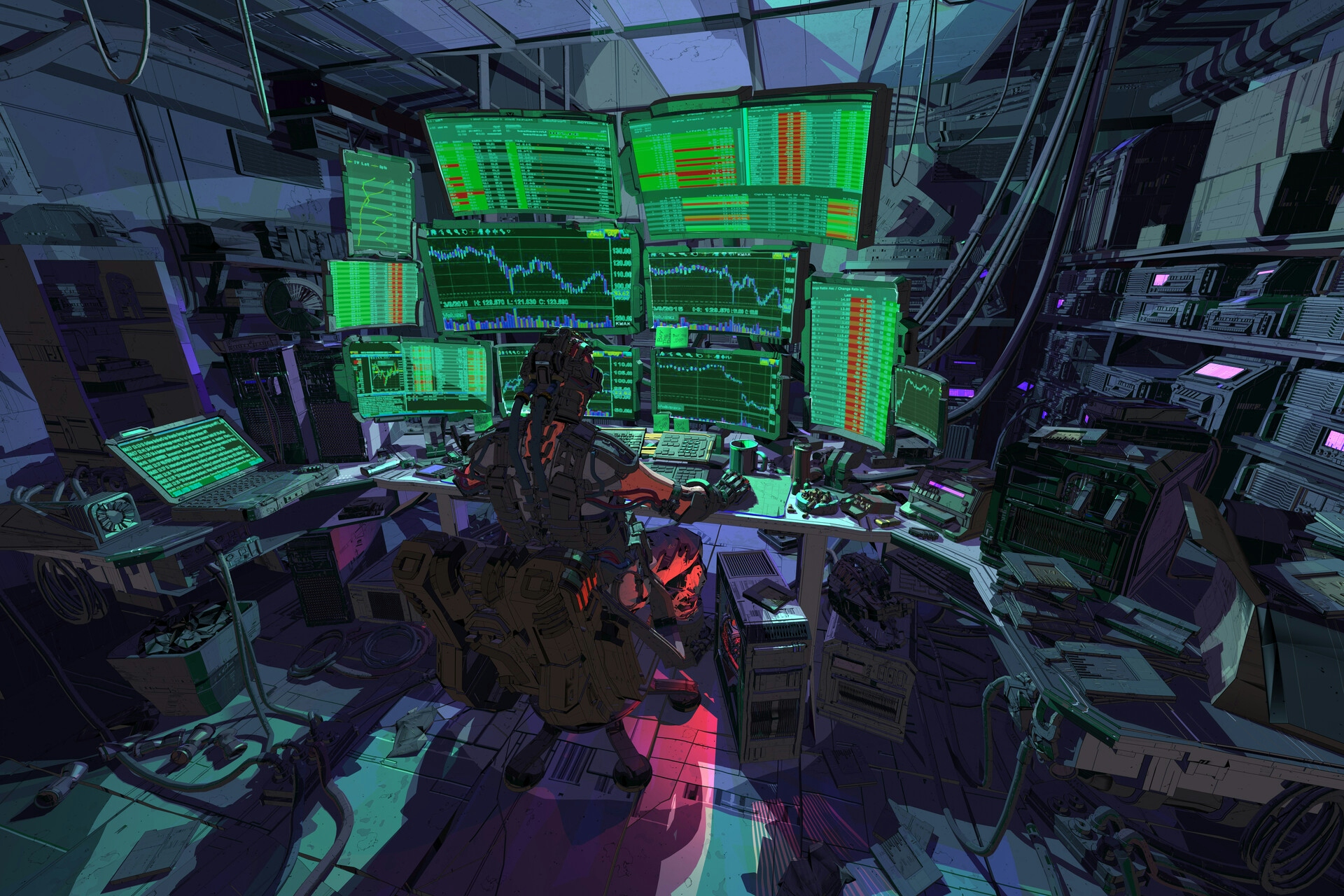

Red Team vs Penetration Test

Nell’ambito della sicurezza informatica, è essenziale comprendere le differenze tra i vari tipi di test di sicurezza per proteggere un’infrastruttura o un sistema. Spesso si confondono termini come Red Teaming, Penetration Test e Vulnerability Assessment, ma ognuno di questi approcci ha obiettivi, metodologie e risultati diversi.

La Rivoluzione Silenziosa: Cypherpunk e il Manifesto della Privacy Digitale

Il cypherpunk è un movimento culturale nato negli anni '80 e '90, che si è focalizzato sulla privacy, la sicurezza e la libertà nel contesto digitale.

Il paradosso dell'IA di Kojima

Chi non conosce Hideo Kojima e le sue stravaganti idee, spesso fonte di grande successo nel mondo dei videogiochi?

Le IA ci "ruberanno" il lavoro

Le soluzioni IA andranno a sostituire tutta quella fetta di lavoratori che sono oggi impiegati in campi più creativi e analitici.

VR vs AR chi si aggiudicherà il futuro?

Stiamo vedendo la nascita di molti progetti VR e tanti altri AR, ma qual è la differenza tra questi due sistemi?

OSCP - Vulnerability Assessment

Il Vulnerability Assessment è la fase successiva all' information gathering, vengono eseguite quelle attività volte all'individuazione di vulnerabilità.

OSCP - Ricognizione Attiva

Per Information Gathering attiva si intendono quelle attività che ci vedono estrarre informazioni entrando in contatto direttamente con i sistemi target.